Všeobecně se předpokládá, že zločinci dříve či později BlueKeep využijí pro nějaký samo-reprodukující se malware, který se rychle a úspěšně rozšíří na zařízeních po celém světě (i v jednotlivých infikovaných sítích). Jinými slovy, každý očekává něco velkolepého, i když v tom nejhorším možném slova smyslu.

Společnosti sice usilují o zajištění aktuálnosti používaných systémů a včasné záplatování, nicméně počítačoví zločinci po celém světě již úspěšně zneužívají protokol RDP každý den. Postupují jen jiným, ale neméně zničujícím způsobem s využitím techniky, která nepůsobí tak velkolepě.

Milióny serverů s povoleným protokolem RDP připojených k internetu chrání jejich správci pouze pomocí tradičních přihlašovacích údajů, tedy jménem a heslem. A mnoho z těchto hesel je dostatečně slabých na to, aby je bylo možné s trochou úsilí – někdy jen s naprosto minimálním – uhodnout. Stačí „trefit“ heslo jednoho z takto nedostatečně zabezpečených počítačů a útočník úspěšně pronikne do síťové infrastruktury.

V žádném případě nejde o novou techniku, díky snadnému využívání je mezi počítačovými zločinci velmi oblíbená, a navíc podporuje trh s prodejem odcizených přístupových údajů i se zpřístupňováním napadených počítačů. Tato technika je dokonce tak účinná, že útočníci pomocí ní a následných cílených ransomwarových útoků úspěšně ochromují městské úřady, nemocnice, organizace působící ve službách i soukromé firmy, přičemž žádnou výjimkou nejsou požadavky na mnohamiliónové výkupné.

|

Informace o ransomware dle globální sítě pro zkoumání hrozeb SophosLabs |

|||||

|

SamSam |

Dharma |

Matrix |

BitPaymer |

Ryuk |

|

|

Prvotní výskyt |

2015 |

2016 |

2016 |

2017 |

2018 |

|

Stav |

Neaktivní |

Aktivní |

Aktivní |

Aktivní |

Aktivní |

|

Vektor infekce |

RDP |

RDP |

RDP |

RDP |

RDP |

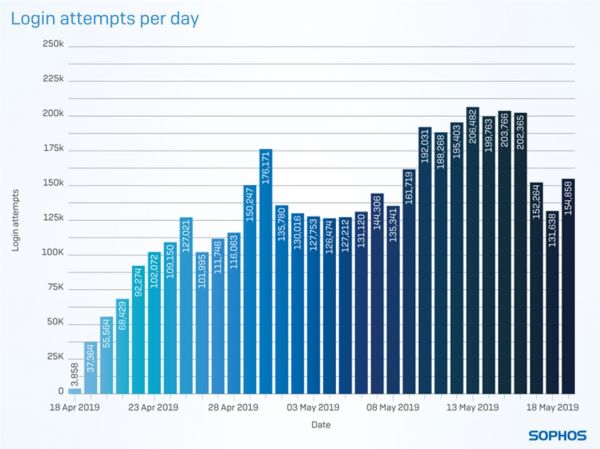

To vše vede k zamyšlení – určitě existuje mnoho pokusů o uhádnutí hesel pro RDP. A díky nejnovějšímu výzkumu společnosti Sophos víme přesně, kolik jich je a jak probíhají. Matt Boddy a Ben Jones ze společnosti Sophos, kteří jsou známi mimo jiné i z vysílání na blogu Naked Security, si všimli popularity hádání hesel u protokolu RDP pro cílené ransomwarové útoky a rozhodli se jistit, jak rychle zločinci dokáží nový počítač podporující RDP objevit a ke kolika útokům založeným na hádání hesla každý den dojde.

Připravili proto deset geograficky rozptýlených RDP honeypotů a začali je pozorovat. O jeden měsíc později a po více než čtyřech miliónech pokusů o uhodnutí hesla tyto servery vypnuli. Bylo to právě v době, kdy došlo ke zveřejnění zranitelnosti CVE-2019-0708.

Honeypoty využívaly standardní instalaci Windows s výchozím nastavením a byly hostované v rámci cloudové infrastruktury AWS společnosti Amazon. Cílem bylo zaznamenat pokusy o přihlášení a současně kybernetickým zločincům zabránit v úspěšném útoku. Výzkumníci tak měli k dispozici nezkreslené informace o tom, kolik útočníků se o získání přístupu během měsíčního výzkumu pokusilo, jak dlouho ve svém úsilí útočníci vytrvali a jak se vyvíjela taktika útoku.

První honeypot byl objevený za pouhou jednu minutu a 24 sekund od zapnutí. V případě posledního, tedy desátého honeypotu, se tak stalo jen o něco málo později než za patnáct hodin.

Celkem honeypoty zaznamenaly 4,3 miliónu pokusů o přihlášení a počet během sledovaného měsíčního období neustále rostl, přesně tak, jak se do útoků zapojovali další počítačoví zločinci.

Většina útoků byla sice rychlá a založená na prostém hádání hesla administrátorského účtu pomocí velmi krátkého seznamu, někteří útočníci ale využili sofistikovanější přístup.

Výzkum umožnil určit tři hlavní způsoby hádání hesel používané útočníky. Více informací o těchto technikách označovaných jako Ram, Swarm a Hedgehog je k dispozici v uvedené výzkumné zprávě.

Co s tím?

Hádání hesel pro RDP by nemělo být problém, nejedná se o novou techniku, která navíc není ani nijak sofistikovaná, a přesto je základem celého zločinného ekosystému.

V teoretické rovině stačí pro řešení bezpečnostního problému spojeného s protokolem RDP zabránit používání opravdu slabých hesel. Jenže nelze předpokládat, že by se tak stalo, protože počet serverů s povoleným RDP protokolem zranitelných brutální silou neklesne mávnutím kouzelného proutku s okamžitým zlepšením úrovně hesel. A je tak pouze na systémových administrátorech, aby problém vyřešili.

Existuje sice hned několik věcí, které mohou správci pro zvýšení ochrany serverů s povoleným protokolem RDP udělat, například využívat dvoufázového ověřování, ale nejlepší ochranou proti útokům hádajícím hesla a proti zranitelnostem jako BlueKeep je zakázání přístupu prostřednictvím RDP z internetu. Ideální je podporu RDP vypnout všude tam, kde není tento protokol bezpodmínečně nutný, případně jej zpřístupnit pouze prostřednictvím virtuální privátní sítě VPN.

Chcete vědět víc?

Více informací o tom, co výzkumníci zjistili, jaké taktiky útočníci použili a jak byly jednotlivé regiony ovlivněné jsou k dispozici v zprávě RDP Exposed – The Threat That’s Already at Your Door.

Přidejte si Hospodářské noviny

mezi své oblíbené tituly

na Google zprávách.

Přidejte si Hospodářské noviny

mezi své oblíbené tituly

na Google zprávách.

Tento článek máteje zdarma. Když si předplatíte HN, budete moci číst všechny naše články nejen na vašem aktuálním připojení. Vaše předplatné brzy skončí. Předplaťte si HN a můžete i nadále číst všechny naše články. Nyní první 2 měsíce jen za 40 Kč.

- Veškerý obsah HN.cz

- Možnost kdykoliv zrušit

- Odemykejte obsah pro přátele

- Ukládejte si články na později

- Všechny články v audioverzi + playlist